【漏洞风险通告】Apache Struts2文件上传漏洞(CVE-2023-50164/S2-066)

1

背景描述

Apache Struts2框架是一个用于开发Java EE网络应用程序的开源Web框架,可用于创建企业级的Java web应用程序。

近日,迪普科技监测到Apache官方发布了安全公告,披露了Apache Struts2文件上传漏洞(CVE-2023-50164),编号命名为S2-066。攻击者可以利用该漏洞上传恶意文件到服务器,执行远程代码。

由于该框架应用极其广泛且利用POC细节已公开。迪普科技建议使用Apache Struts2的用户及时进行修补更新,做好相关防护措施。

2

严重等级

!

高危

3

漏洞描述

该漏洞是由于Struts2框架对处理参数名称大小写不敏感,导致远程攻击者可以利用该问题进行变量覆盖,并传入跨路径等形式的参数值,将文件上传到服务器的非预期位置,从而执行远程代码。漏洞利用过程跟业务代码有关系,因此对利用条件有一定要求。

4

影响范围

2.5.0 <= Apache Struts < 2.5.32

6.0.0 <= Apache Struts < 6.3.0

5

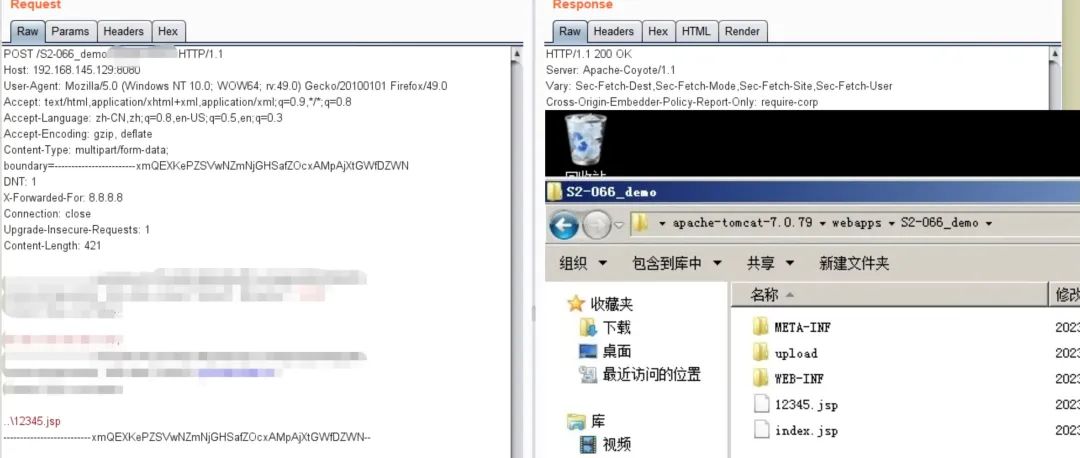

漏洞复现

搭建受影响版本环境,构造POST请求,执行利用代码。

6

解决方案

官方解决方案

目前官方已修复该漏洞,受影响用户请根据自身情况尽快更新至对应的安全版本:https://struts.apache.org/download.cgi#struts-ga

迪普科技解决方案

迪普科技安全研究院在监测到Apache Struts2文件上传漏洞(CVE-2023-50164)后,迅速采取了应急措施。

1)使用迪普“态势感知平台”检测现网环境中是否存在Apache Struts2文件上传漏洞(CVE-2023-50164)攻击行为。

◆ 态势感知特征库版本:2023120201

2)迪普科技安全服务团队可协助客户完成现网安全风险评估,针对网络安全入侵事件,提供快速应急响应支撑服务以及专业的安全建设建议。

3)DPtech IPS2000、FW1000将在以下特征库版本中对Apache Struts2文件上传漏洞(CVE-2023-50164)进行有效防护:

◆ 产品系列:IPS2000,FW1000

◆ 漏洞库版本:IPS-R3.1.337

4)DPtech WAF3000将在以下特征库版本中对Apache Struts2文件上传漏洞(CVE-2023-50164)进行有效防护:

◆ 产品系列:WAF3000

◆ 特征库版本:WAF-R3.1.218,WAF-R2.1.218

迪普科技正在全力跟踪相关漏洞的最新进展,有疑问的客户也可联系迪普科技当地办事处售后人员或拨打客户服务热线电话:400-6100-598,进一步了解相关情况。

END

网站声明:如果转载,请联系本站管理员。否则一切后果自行承担。

- 上周热门

- 银河麒麟添加网络打印机时,出现“client-error-not-possible”错误提示 1487

- 银河麒麟打印带有图像的文档时出错 1405

- 银河麒麟添加打印机时,出现“server-error-internal-error” 1194

- 统信操作系统各版本介绍 1116

- 统信桌面专业版【如何查询系统安装时间】 1114

- 统信桌面专业版【全盘安装UOS系统】介绍 1068

- 麒麟系统也能完整体验微信啦! 1026

- 统信【启动盘制作工具】使用介绍 672

- 统信桌面专业版【一个U盘做多个系统启动盘】的方法 616

- 信刻全自动档案蓝光光盘检测一体机 526

- 本周热议

- 我的信创开放社区兼职赚钱历程 40

- 今天你签到了吗? 27

- 信创开放社区邀请他人注册的具体步骤如下 15

- 如何玩转信创开放社区—从小白进阶到专家 15

- 方德桌面操作系统 14

- 我有15积分有什么用? 13

- 用抖音玩法闯信创开放社区——用平台宣传企业产品服务 13

- 如何让你先人一步获得悬赏问题信息?(创作者必看) 12

- 2024中国信创产业发展大会暨中国信息科技创新与应用博览会 9

- 中央国家机关政府采购中心:应当将CPU、操作系统符合安全可靠测评要求纳入采购需求 8