技术分享 | OceanBase 安全审计之传输加密

之前我们讲了关于 OceanBase 安全审计的《身份鉴别》和《用户管理与访问》两个部分,OceanBase 的安全机制介绍其支持传输加密,今天我们主要来实践一下如何配置传输加密以及验证是否真的加密。

1环境准备

-

企业版 OceanBase 4.1 集群(3 节点) + OBProxy

-

配置 CA、服务端、客户端证书

OceanBase 社区版、企业版都可以。

2OBServer 传输加密[1]

2.1 开启加密

OceanBase 传输加密的开启通过多个配置项配合使用。

通过 root 用户登录 sys 租户

指定私钥/证书/CA 证书的获取方式

alter system set ssl_external_kms_info = '

{

"ssl_mode":"file"

}';

配置 MySQL 端口 SSL 通信

alter system set ssl_client_authentication = 'TRUE';

# 配置为 TRUE 后,MySQL 通信 SSL 即时开启。

配置 RPC 通信的 SSL 白名单

由于 OBServer 之间 TCP 连接都是长连接,因此需要重启 OBServer 后 RPC SSL 加密通信才能开启。

# RPC 通信 SSL 需要配置白名单。

# 整个集群都开启。

alter system set _ob_ssl_invited_nodes='ALL';

# 指定 IP 的 OBServer 开启 SSL。

alter system set _ob_ssl_invited_nodes='135.xxx.xx.xx, 128.xxx.xx.xx';

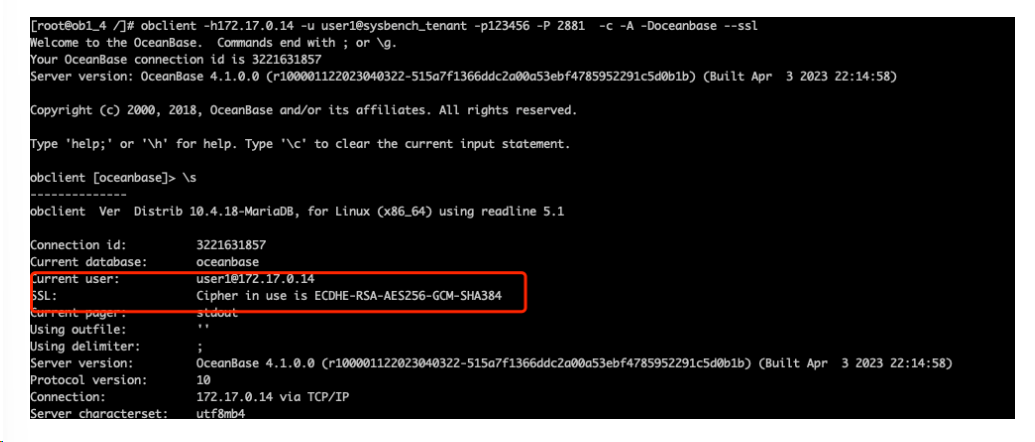

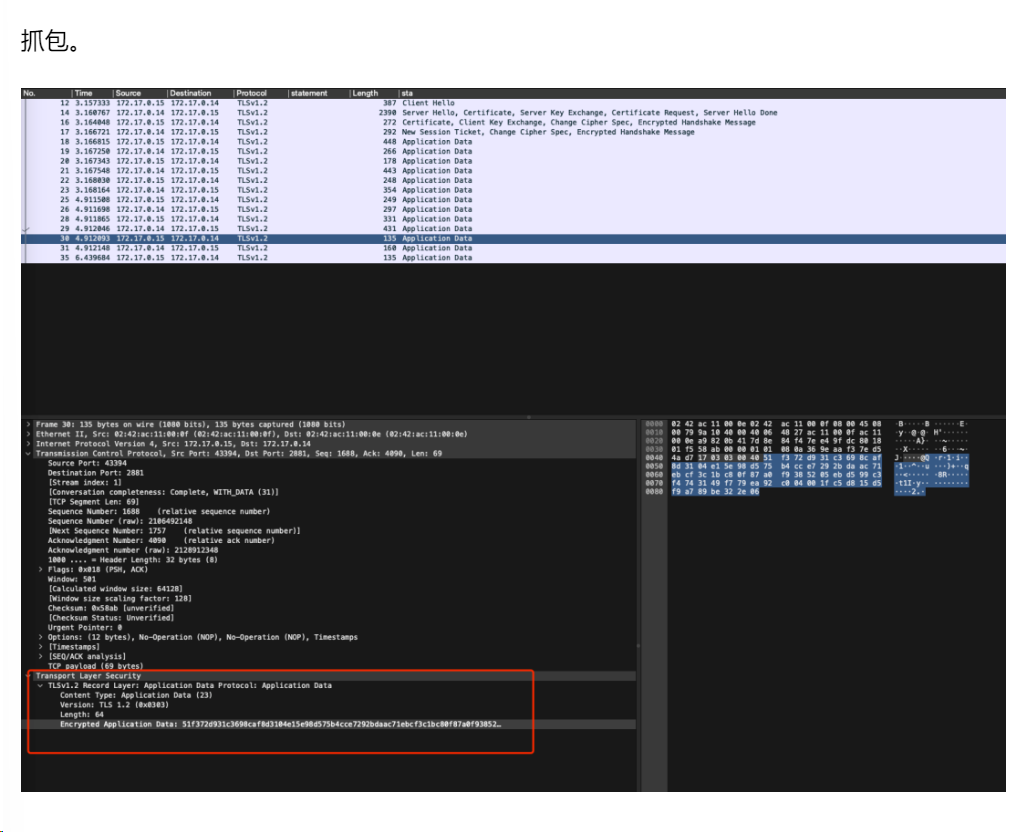

2.2 验证加密

MySQL 端口(2881)

通过 \s 查看。

RPC 端口(2882)

日志检索 rpc connection accept,查看 use_ssl 的值是 True 还是 False。

3ODP 传输加密[2]

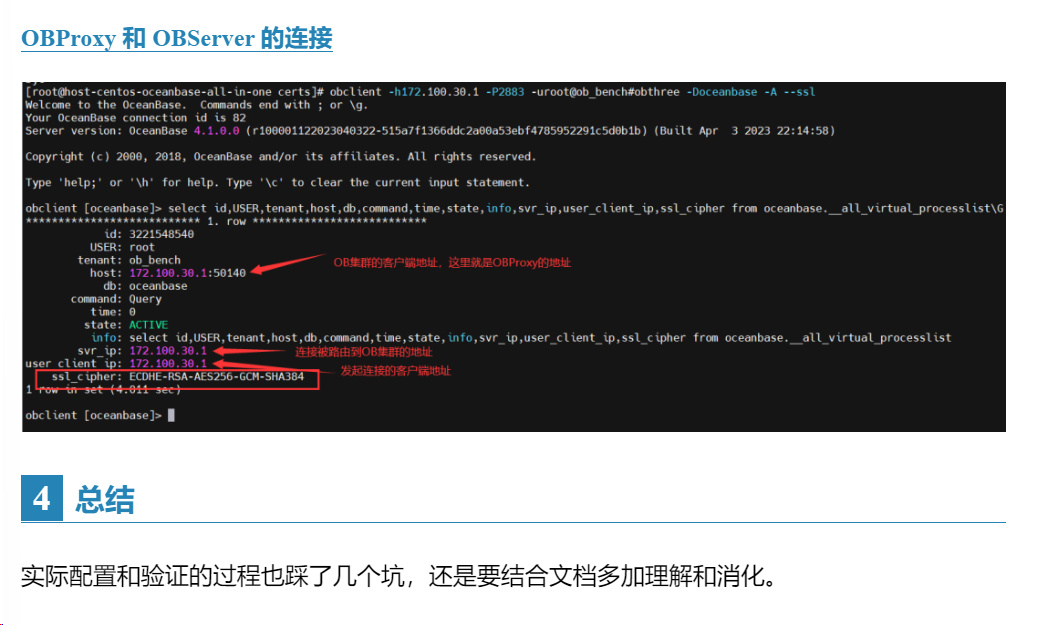

使用了 OBProxy 之后,客户端跟 OceanBase 建立加密连接,实际是跟 OBProxy 建立加密连接,然后 OBProxy 跟 OBServer 再建立加密连接。按照这个理解,前面服务端 OceanBase 集群开启 SSL 客户端认证也是个必要的前提了。

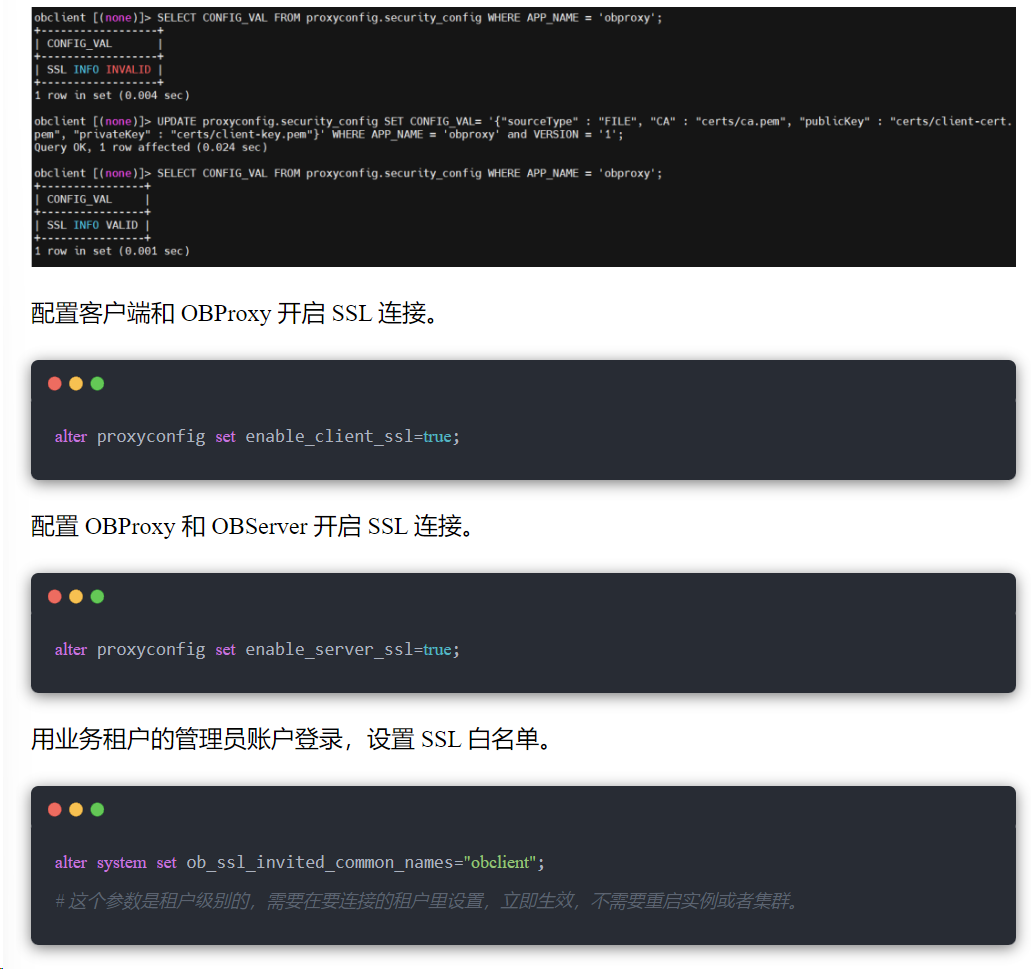

3.1 开启加密

-

使用 OBProxy 的 root@proxysys账号登录。 -

设置证书、公钥、私钥。

UPDATE proxyconfig.security_config SET CONFIG_VAL= '{"sourceType" : "FILE", "CA" : "certs/ca.pem", "publicKey" : "certs/client-cert.pem", "privateKey" : "certs/client-key.pem"}' WHERE APP_NAME = 'obproxy' and VERSION = '1';

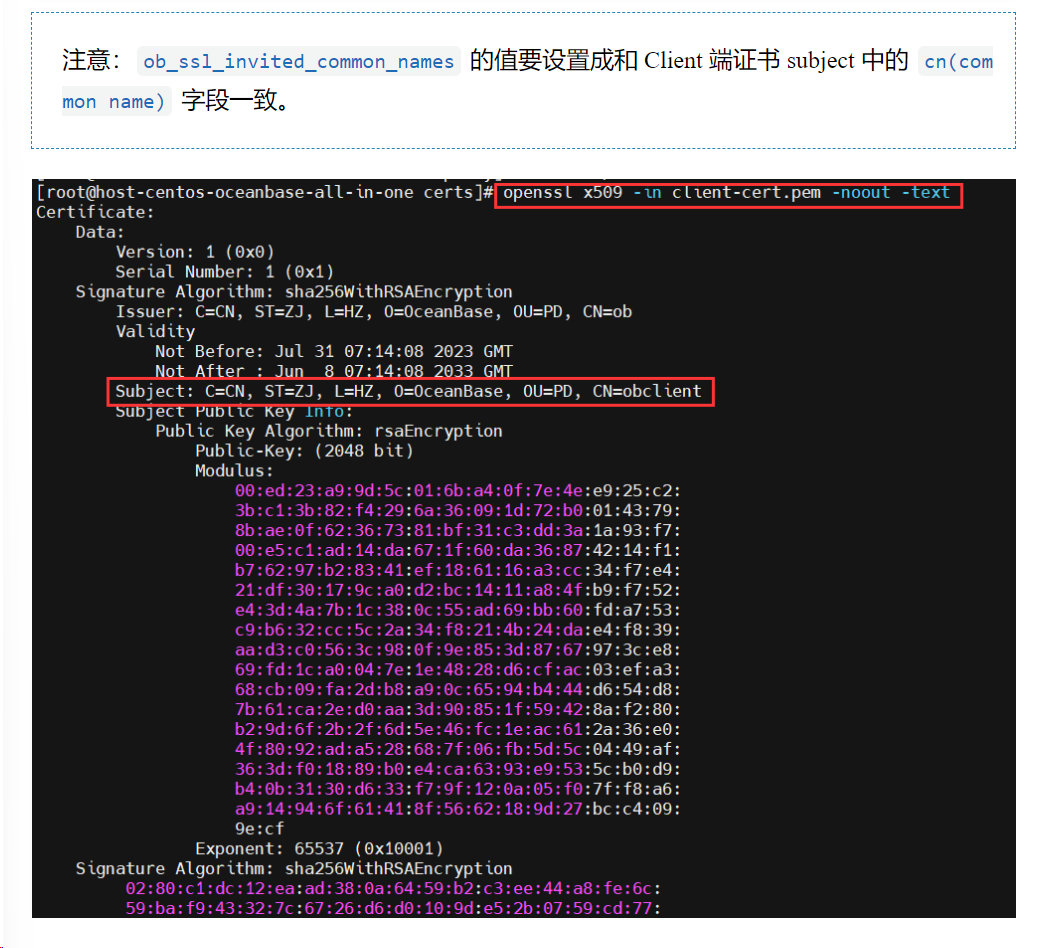

注意:这里配置的公钥和私钥,是前面生成的 Client 端证书,而不是 Server 端的。因为 OBProxy 作为客户端和服务端链路中间重要的一环,是客户端的“服务端”,同时也是 OceanBase 服务端的“客户端”。

检查是否设置成功。

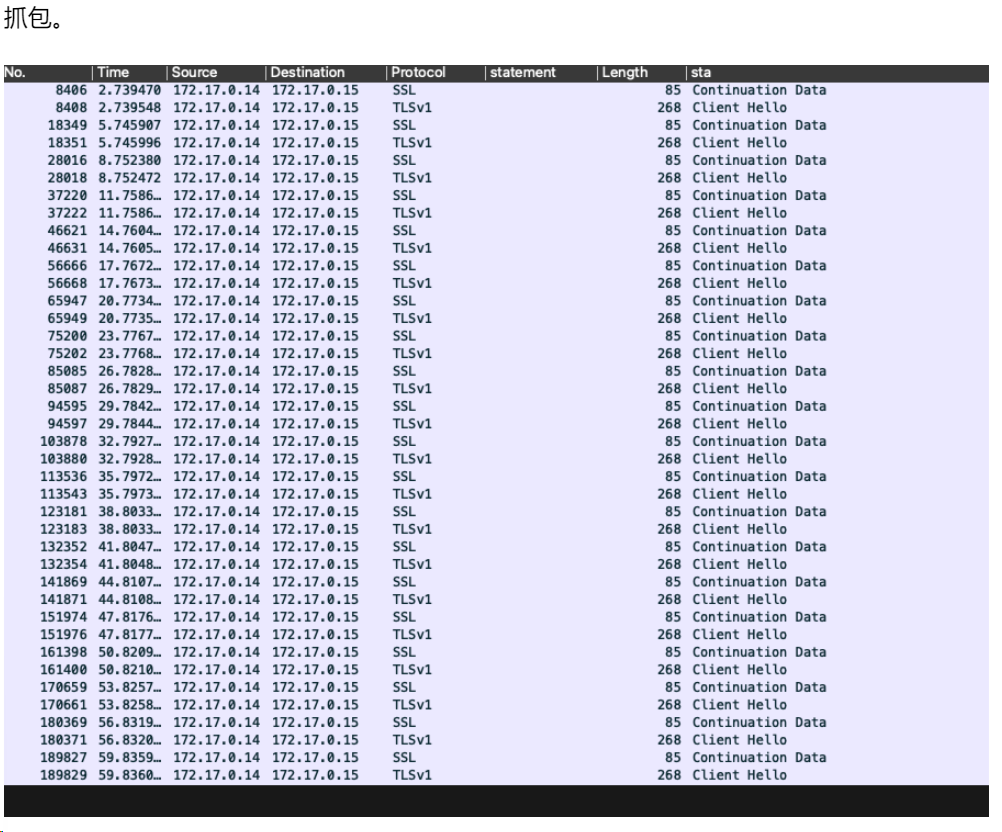

3.2 验证加密

客户端和 OBProxy 的连接

参考资料

OBServer 传输加密: https://www.oceanbase.com/docs/enterprise-oceanbase-database-cn-10000000000881589

[2]ODP 传输加密: https://www.oceanbase.com/docs/common-oceanbase-database-cn-10000000001692887

网站声明:如果转载,请联系本站管理员。否则一切后果自行承担。

- 上周热门

- 如何使用 StarRocks 管理和优化数据湖中的数据? 2941

- 【软件正版化】软件正版化工作要点 2860

- 统信UOS试玩黑神话:悟空 2819

- 信刻光盘安全隔离与信息交换系统 2712

- 镜舟科技与中启乘数科技达成战略合作,共筑数据服务新生态 1246

- grub引导程序无法找到指定设备和分区 1213

- 华为全联接大会2024丨软通动力分论坛精彩议程抢先看! 163

- 点击报名 | 京东2025校招进校行程预告 162

- 2024海洋能源产业融合发展论坛暨博览会同期活动-海洋能源与数字化智能化论坛成功举办 160

- 华为纯血鸿蒙正式版9月底见!但Mate 70的内情还得接着挖... 157

- 本周热议

- 我的信创开放社区兼职赚钱历程 40

- 今天你签到了吗? 27

- 信创开放社区邀请他人注册的具体步骤如下 15

- 如何玩转信创开放社区—从小白进阶到专家 15

- 方德桌面操作系统 14

- 我有15积分有什么用? 13

- 用抖音玩法闯信创开放社区——用平台宣传企业产品服务 13

- 如何让你先人一步获得悬赏问题信息?(创作者必看) 12

- 2024中国信创产业发展大会暨中国信息科技创新与应用博览会 9

- 中央国家机关政府采购中心:应当将CPU、操作系统符合安全可靠测评要求纳入采购需求 8