2023年10种新的银行木马,攻击了985款银行应用

请点击上面蓝色的【信安社群】一键关注!

2023年,10个全新的安卓银行木马恶意软件家族肆虐全球,攻击了61个国家/地区的985个银行和数字金融交易程序。

银行木马是一种“老而弥坚”的恶意软件,可窃取用户的凭证和会话cookie来绕过双因素认证(2FA)保护,有时甚至能自动执行交易来窃取用户的在线银行账户资金。

根据移动安全公司Zimperium最新发布的2023年度移动安全报告,除了2023年新出现的10个安卓银行木马外,2022年流行的19个安卓银行木马在2023年也发生了“变异”,增加了新的功能并提高了操作复杂性。

通过对这29个银行木马的追踪分析,Zimperium发现2023年移动恶意软件威胁呈现以下8个趋势:

-

银行木马的八个关键趋势添加自动转账系统(ATS),用于捕获MFA代币、发起交易并执行资金转账。

-

银行木马的八个关键趋势基于电话的攻击交付(TOAD):结合社会工程攻击,例如网络犯罪分子会冒充客户支持代理,引导受害者自行下载木马有效负载。

-

添加实时屏幕共享功能,无需物理访问即可远程控制受害者的设备。

-

使用域名生成算法(DGA):绕过黑名单过滤。

-

恶意软件即服务(MaaS):以每月3000至7000美元的价格向其他网络犯罪分子提供订阅包中的恶意软件。

-

标准功能完善。受调查的大多数木马提供了包括键盘记录、网络钓鱼页面和短信窃取等“标准功能”。

-

代码开源。恶意软件代码开源导致迭代加快,使基于签名的杀毒软件失效。

-

开始窃取数据。一个令人担忧的发展趋势是,银行木马不再仅仅窃取银行凭证和资金,现在还开始瞄准社交媒体、消息和个人隐私数据。

2、名称及攻击范围

报告重点分析了2023年诞生的十大新兴银行木马家族(其中包含超过2100个在野外传播的变种),这些木马伪装成特殊实用程序、生产力应用程序、娱乐门户、摄影工具、游戏和教育辅助工具等,在安卓应用生态和分发渠道中广为传播。

根据攻击目标的数量来看,Hook、Godfather和Teabot是2023年最具影响力的三大银行恶意软件。

传统银行应用程序仍然是银行木马主要目标,受感染的应用程序数量达到惊人的1103个,占1800个目标的61%,而新兴的金融科技和交易应用程序则占剩余的39%。

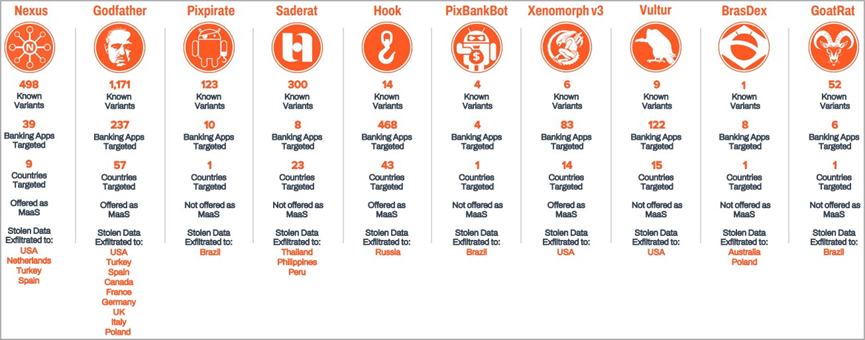

以下是这十个新木马的统计列表:

1. Nexus:MaaS(恶意软件即服务),有 498 个变体提供实时屏幕共享,针对 9 个国家或地区的 39 个应用程序。

2. Godfather:MaaS,拥有 1171 个已知变体,支持远程屏幕共享,针对 57 个国家或地区的 237 个银行应用程序。

3. Pixpirate:具有 123 个已知变体的特洛伊木马,由 ATS 模块提供支持,针对10个银行应用程序。

4. Saderat:具有 300 个变体的特洛伊木马,针对 23 个国家或地区的 8 个银行应用程序。

5. Hook:MaaS,具有 14 个已知变体,由实时屏幕共享提供支持,针对 43 个国家或地区的 468 个应用程序,并以每月 7 美元的价格出租给网络犯罪分子。

6. PixBankBot:具有三种已知变种的特洛伊木马,带有一个用于设备欺诈的 ATS 模块,针对4个银行应用程序。

7. Xenomorph v3:MaaS操作,具有 6 种能够进行 ATS 操作的变体,针对 14 个国家或地区的 83 个银行应用程序。

8. Vultur:具有 9 种变体的木马,针对 15 个国家或地区的 122 个银行应用程序。

9. BrasDex:针对巴西的8个银行应用程序的特洛伊木马。

10. GoatRat:具有 52 个已知变体的木马,由 ATS 模块提供支持,针对 6 个银行应用程序。

3、安全建议

❖为了防范这些威胁,应避免从 Google Play(Android 唯一的官方应用商店)之外下载 APK,即使在该平台上,也建议仔细阅读用户评论并对应用的开发者或发行商进行背景调查。

❖在安装过程中,应密切注意请求的权限,除非确定,否则切勿授予对“辅助功能服务”的访问权限。

❖如果应用在首次启动时请求从外部来源下载更新,应持怀疑态度,并尽可能完全避免。

❖最后,切勿点击来自未知发件人的短信或电子邮件中嵌入的链接。

网站声明:如果转载,请联系本站管理员。否则一切后果自行承担。

- 上周热门

- 如何使用 StarRocks 管理和优化数据湖中的数据? 2941

- 【软件正版化】软件正版化工作要点 2860

- 统信UOS试玩黑神话:悟空 2819

- 信刻光盘安全隔离与信息交换系统 2712

- 镜舟科技与中启乘数科技达成战略合作,共筑数据服务新生态 1246

- grub引导程序无法找到指定设备和分区 1213

- 华为全联接大会2024丨软通动力分论坛精彩议程抢先看! 163

- 点击报名 | 京东2025校招进校行程预告 162

- 2024海洋能源产业融合发展论坛暨博览会同期活动-海洋能源与数字化智能化论坛成功举办 160

- 华为纯血鸿蒙正式版9月底见!但Mate 70的内情还得接着挖... 157

- 本周热议

- 我的信创开放社区兼职赚钱历程 40

- 今天你签到了吗? 27

- 信创开放社区邀请他人注册的具体步骤如下 15

- 如何玩转信创开放社区—从小白进阶到专家 15

- 方德桌面操作系统 14

- 我有15积分有什么用? 13

- 用抖音玩法闯信创开放社区——用平台宣传企业产品服务 13

- 如何让你先人一步获得悬赏问题信息?(创作者必看) 12

- 2024中国信创产业发展大会暨中国信息科技创新与应用博览会 9

- 中央国家机关政府采购中心:应当将CPU、操作系统符合安全可靠测评要求纳入采购需求 8