工商银行在美分行遭勒索攻击事件分析

01

工商银行遭勒索攻击导致

部分业务中断

11月10日,中国工商银行股份有限公司在美全资子公司工银金融服务有限责任公司(以下简称“工银金融”)官网发布声明称,美东时间11月8日,工银金融遭勒索软件攻击,导致部分金融服务业务中断。

外交部发言人汪文斌11月10日例行记者会上表示:“中国工商银行已经密切关注此事,并做好应急处理和监督沟通,争取将风险、影响和损失降到最低。目前,中国工商银行总行和集团内其他境内外分支机构、子公司业务系统和办公系统一切正常。”

02

多方情报显示LockBit为幕后黑手

美国情报提供商Recorded Future的勒索软件分析师Allan Liska表示,本次针对工商银行的攻击可能来自LockBit的附属公司。

注:美国情报提供商Recorded Future是一家专门从事威胁情报收集、处理、分析和传播的公司,该公司从互联网、暗网等不断收集和组织数据信息,并提供给付费用户。

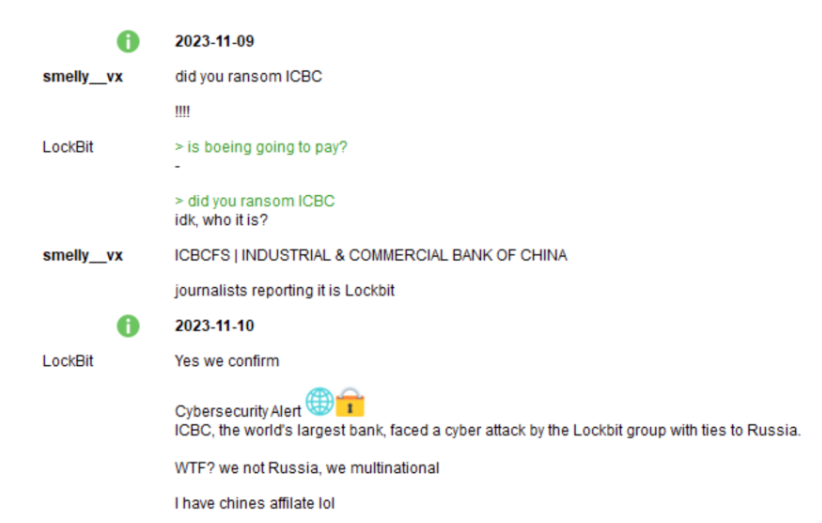

安全研究平台VXunderground透露,LockBit组织代表在Tox(匿名通信软件)上公开承认对本次工商银行勒索事件负责,但否认自己是俄罗斯黑客组织。

03

美国思杰设备漏洞招致本次攻击

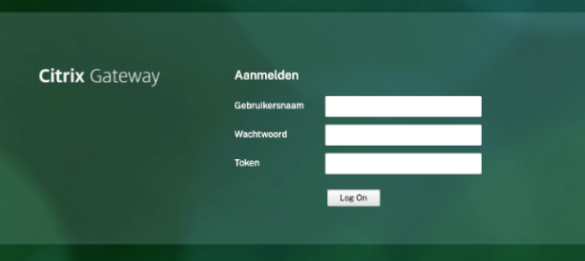

今年10月,美国思杰公司(Citrix)发布名为“Citrix Bleed”,编号为CVE-2023-4966的风险公告,漏洞等级为严重,漏洞评分为9.4,该漏洞允许黑客绕过Citrix NetScaler ADC/Gateway的身份验证机制,为攻击者提供具有完全交互权限的远程桌面,具备此权限意味着黑客可以“为所欲为”。

英国安全研究员Kevin Beaumont表示,LockBit极有可能利用了CVE-2023-4966漏洞,针对工银金融网络中未打补丁的Citrix NetScaler设备发起攻击,进而将LockBit 3.0勒索软件投放到工银金融网络中实施勒索。

注:为帮助各位客户评估漏洞风险,关注本公众号“威努特工控安全”,在对话框中回复“思杰漏扫脚本”获取CVE-2023-4966漏洞检测脚本。

受影响版本:

-

lNetScaler ADC and NetScaler Gateway 14.1 < 14.1-8.50

-

lNetScaler ADC and NetScaler Gateway 13.1 < 13.1-49.15

-

lNetScaler ADC and NetScaler Gateway 13.0 < 13.0-92.19

-

lNetScaler ADC 13.1-FIPS < 13.1-37.164

-

lNetScaler ADC 12.1-FIPS < 12.1-55.300

-

lNetScaler ADC 12.1-NDcPP < 12.1-55.300

目前官方已发布漏洞补丁:

-

https://www.citrix.com/downloads/citrix-gateway

-

https://www.citrix.com/downloads/citrix-adc

04

幕后黑手LockBit是全球最活跃

勒索组织

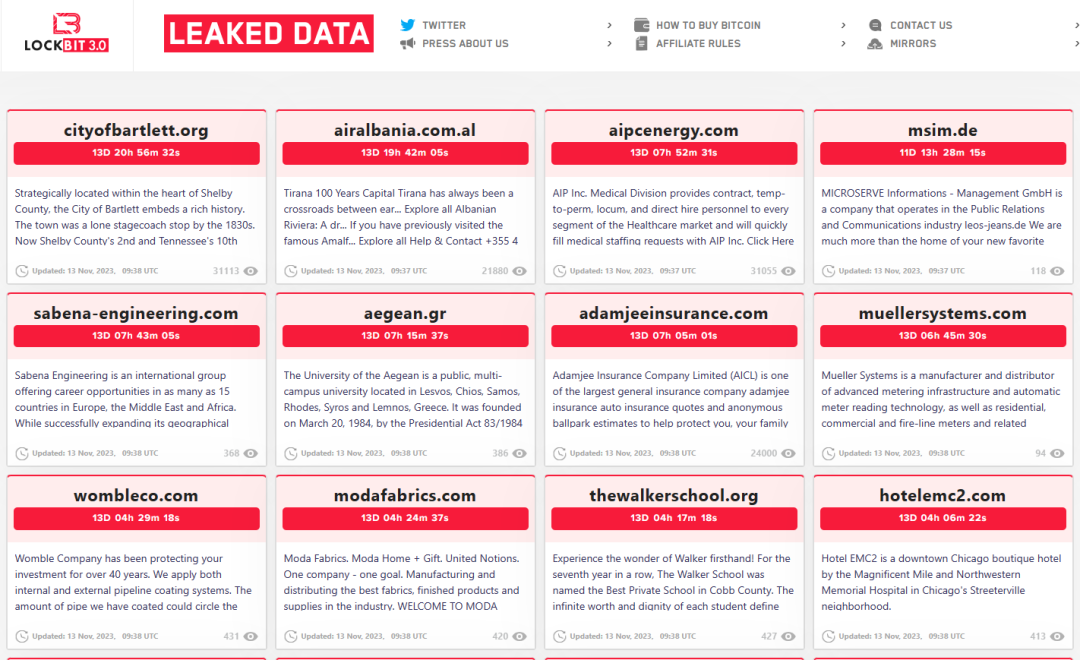

LockBit是全球范围内最活跃的勒索组织,LockBit勒索组织出道时,曾喊出“让勒索软件再次伟大”的响亮口号,网络安全公司Malwarebytes公布的最新报告显示,2022年LockBit占到了勒索软件即服务(RaaS)攻击的三分之一,目前已知遭受LockBit攻击的受害者达1000多个,受害者涵盖政府,能源、航空航天、信息技术、咨询、交通等众多重要行业,波及英国、美国、澳大利亚、意大利、奥地利、比利时、巴西、德国等数十个国家。

-

法国司法部

-

意大利税务局(已撕票)

-

美国加利福尼亚州财政部(已撕票)

-

咨询领域巨头埃森哲公司

-

法国国防和技术公司Thales(已撕票)

-

英国汽车经销商集团Pendragon(已撕票)

-

法国电信运营商La Poste Mobile

-

英国保险公司Kingfsher Insurance(已撕票)

-

德国跨国汽车巨头Continental大陆集团(已撕票)

-

美国军方承包商波音公司Boeing(已撕票)

注:对于拒不支付赎金的受害者,LockBit将会在其匿名网站公布窃取的数据,上述已撕票即是未支付赎金的企业数据已被公开,关注本公众号“威努特工控安全”,在对话框中回复“LockBit网址”获取LockBit网址。

LockBit勒索软件自2019年首次出现,到2022年历经3个版本的升级迭代:

-

LockBit 1.0针对Windows系统,采用RSA+AES算法加密文件,文件加密后添加.abcd后缀,留下名为Restore-My-Files.txt的勒索信

-

LockBit 2.0扩展至Linux平台,采用RSA+AES算法加密文件,文件加密后添加.lockbit后缀,勒索信仍为Restore-My-Files.txt,但内容有所变化

-

LockBit 3.0持续针对Windows+Linux平台,仍采用RSA+AES算法加密文件,文件加密后添加随机字母后缀,留下名为[random_string].README.txt的勒索信

注:本文作者已将包括美国联邦调查局FBI以及众多专业机构,针对LockBit的分析报告汇总,关注本公众号“威努特工控安全”,在对话框中回复“LockBit分析报告”获取。

05

LockBit 3.0勒索软件防护

实战测试

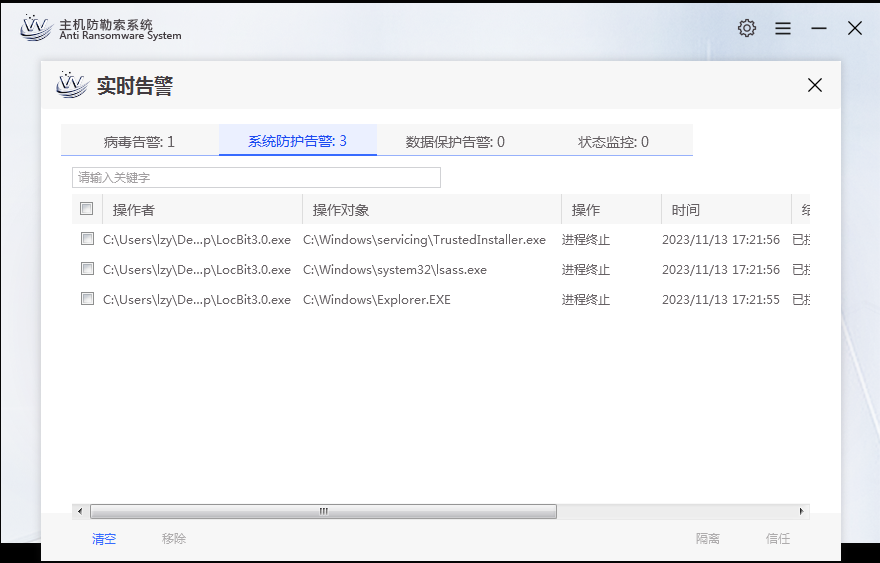

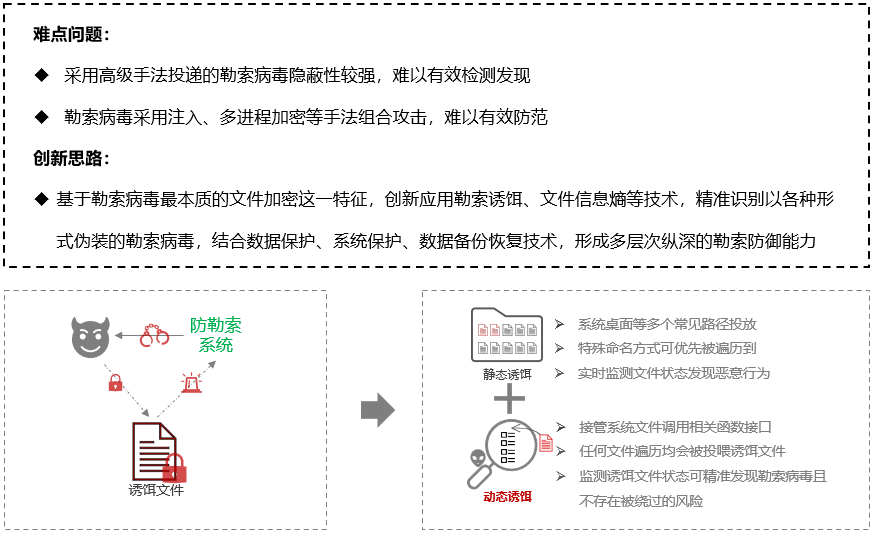

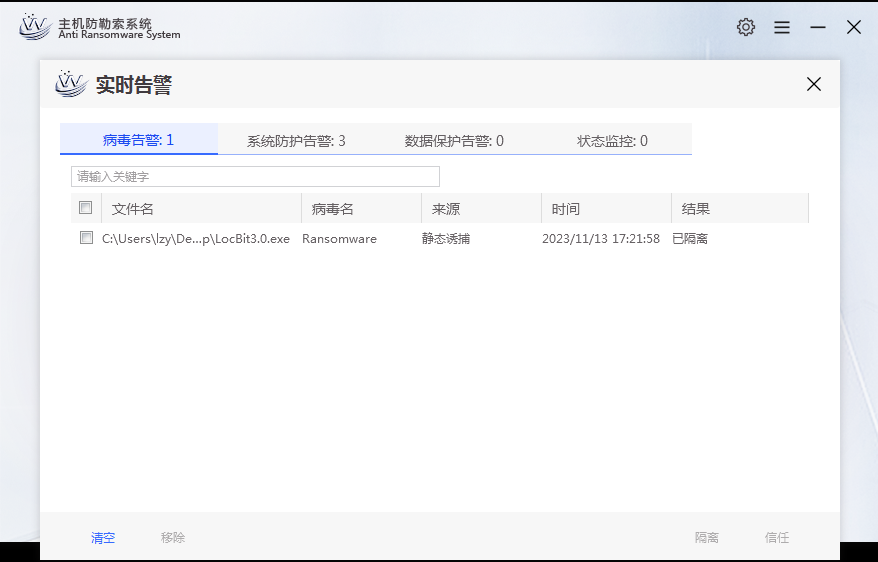

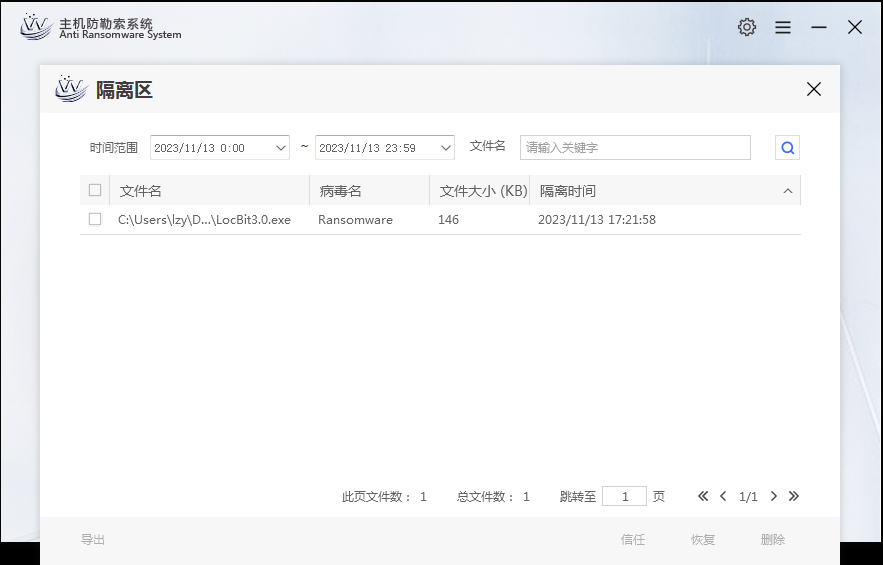

LockBit3.0勒索软件入侵后,会强行终止正在运行的进程服务,包括安全防护软件及数据库应用等,删除系统安全日志,全盘加密数据文件;传统安全软件基于已知特征防范威胁,无法防范变种或新型勒索软件,并且没有全盘数据保护机制,难以防范LockBit3.0勒索软件;本次我们基于威努特主机防勒索系统进行防护能力验证。

5.1LockBit 3.0勒索软件加密全盘数据

5.2部署威努特主机防勒索系统防护测试

5.2.1进程终止防护

威努特主机防勒索系统可精准检测到LockBit3.0勒索软件终止进程的恶意行为,并立即拦截该恶意行为,避免应用进程被非法中止导致的业务中断或系统崩溃。

5.2.2勒索软件诱捕

针对勒索软件无差别全盘加密的特点,威努特主机防勒索系统通过生成带“陷阱”的诱饵文件,诱饵按照特殊命名方法,投放在桌面、文档、磁盘根目录等常见路径下,确保优先被遍历到。通过接管文件过滤驱动,任何文件遍历行为都将生成诱饵进行投喂,由于系统用户及正常的应用,不会批量加密诱饵文件,通过监测诱饵文件状态,可以发现诱饵文件的异动,进而可以识别勒索软件,阻断其运行避免用户数据损失。

随着攻防对抗的升级,部分勒索软件也会采取跳过特定目录实现诱饵技术绕过,威努特主机防勒索创新应用动态诱捕技术,实时监测操作系统文件遍历的函数接口,任何文件遍历均会动态生成多种格式的仿真文件返回给相关进程,如发现批量加密写入等行为,可判断为恶意进程进行拦截阻断。动态诱捕技术与路径、目录无关,不可被绕过,任何勒索病毒的文件遍历加密行为均能被检测。

5.2.3勒索软件隔离

06

威努特主机防勒索专防专治

勒索软件

中国工商银行作为世界第一大银行,其网络安全防护能力和治理水平处于全球一流水平,工商银行遭受LockBit3.0勒索软件攻击,意味着传统安全防护产品和技术手段遭遇新型威胁时将彻底失效,缺乏专业的勒索软件防治产品,可能使得全球众多企业都处于危险境地。

威努特主机防勒索系统基于勒索行为的检测能力,可对全球范围内各类已知、新型勒索软件有效检测,自威努特主机防勒索系统发布以来,各类新型勒索软件,无论是Darkside、tellyouthepass、Devos、Mallox、Phobos、Money Message,还是本次的LockBit3.0,无一例外,均能有效防范。

威努特主机防勒索系统是专防专治勒索软件的终端安全产品,产品深度结合操作系统内核驱动,以勒索行为监测、勒索软件诱捕、系统资源保护、关键业务保护、核心数据保护、数据智能备份等多项创新技术,精准识别勒索软件、保护系统资源不被破坏、保护业务应用免遭中断、保护业务数据不被篡改、备份业务数据并恢复,实现事前预防、事中检测/阻断、事后恢复的勒索软件综合防范。

网站声明:如果转载,请联系本站管理员。否则一切后果自行承担。

- 上周热门

- 如何使用 StarRocks 管理和优化数据湖中的数据? 2947

- 【软件正版化】软件正版化工作要点 2867

- 统信UOS试玩黑神话:悟空 2828

- 信刻光盘安全隔离与信息交换系统 2723

- 镜舟科技与中启乘数科技达成战略合作,共筑数据服务新生态 1256

- grub引导程序无法找到指定设备和分区 1221

- 华为全联接大会2024丨软通动力分论坛精彩议程抢先看! 164

- 点击报名 | 京东2025校招进校行程预告 163

- 2024海洋能源产业融合发展论坛暨博览会同期活动-海洋能源与数字化智能化论坛成功举办 162

- 华为纯血鸿蒙正式版9月底见!但Mate 70的内情还得接着挖... 157

- 本周热议

- 我的信创开放社区兼职赚钱历程 40

- 今天你签到了吗? 27

- 如何玩转信创开放社区—从小白进阶到专家 15

- 信创开放社区邀请他人注册的具体步骤如下 15

- 方德桌面操作系统 14

- 用抖音玩法闯信创开放社区——用平台宣传企业产品服务 13

- 我有15积分有什么用? 13

- 如何让你先人一步获得悬赏问题信息?(创作者必看) 12

- 2024中国信创产业发展大会暨中国信息科技创新与应用博览会 9

- 中央国家机关政府采购中心:应当将CPU、操作系统符合安全可靠测评要求纳入采购需求 8